Le machine learning, domaine de l’intelligence artificielle permet l’analyse automatisée du fonctionnement des systèmes interconnectés afin de détecter les cyberattaques et de limiter leurs impacts. Un véritable espoir pour les acteurs de la cybersécurité, les entreprises, institutions et utilisateurs finaux, de plus en plus fragilisés par les menaces de hacking.

Devices mobiles, e-santé, domotique, transports, systèmes industriels, smartgrids, smart city … notre environnement est hyperconnecté. La prolifération des terminaux et capteurs ou cette smartification du monde comme le désigne le magazine américain TechTarget, s’accompagne d’un revers de médaille sévère, les cyberattaques. Avec un impact énorme, comme celle du botnet Mirail en 2016 par exemple. Ce type d’attaque DDoS peut générer des pertes financières allant jusqu’à 250 000 dollars par heure pour certaines organisations, selon Neustar. Et le phénomène est amené à s’amplifier.

« D’ici 2025, plus de 25% des cyberattaques cibleront des objets connectés » selon le rapport par Digital Security (groupe Econocom).

Face à l’augmentation, à la diversité des menaces et à la complexité pour sécuriser les smart objects (Voir le schéma Digital Security ci-dessus des attaques contre les objets connectés), l’intelligence artificielle est la solution privilégiée. En complément de la supervision humaine.

« La sécurité de l’Internet des objets est au stade embryonnaire »

La sensibilisation de tous les acteurs autour de l’IoT pour respecter les référentiels et recommandations de sécurité, comme celles du GSMA ou les dernières de l’ENISA en Europe s’est intensifiée depuis quelques années. Le Security by design, ou l’intégration de la sécurité pensée dès la conception des produits et services est un principe fondamental. Tous les métiers sont concernés : concepteurs et fabricants d’objets, fabricants de composants, éditeurs, intégrateurs de solution, société de services dans le traitement des données, opérateurs, et aussi experts en sécurité…

“La sécurité de l’Internet des objets est au stade embryonnaire […] par manque d’anticipation des scénarios de risques pesant sur les solutions connectées.” et pour rester dans la course à l’innovation, constate Florent Poulain, expert au sein de Digital Security. La création du LAB pour évaluer, détecter les failles des objets connectés et les labelliser, adossé au CERT-UBIK Digital Security sont des réponses aux problématiques de protection des IoT. Mais sur un marché en pleine effervescence, constitué d’une multitude d’acteurs, des plus petits aux plus grands, ces démarches sont loin d’être généralisées. Et quid des objets et systèmes déjà en usage ?

En bout de chaîne, la sensibilisation des utilisateurs finaux à la protection de leurs équipements connectés (mot de passe, paramètre de confidentialité, mise à jour logicielle, Wifi, etc.) est aussi un pas. Mais très loin d’être une garantie. En cause : les vulnérabilités des objets connectés, leur mot de passe par défaut non modifiable, l’absence d’actualisation, entre autres, logicielle par les fabricants. Et surtout, les ramifications de l’Internet des objets, le principe des systèmes communicants qui dépassent très largement la responsabilité de l’utilisateur final.

L’analyse comportementale ou UEBA : point fort de l’IA pour l’IoT

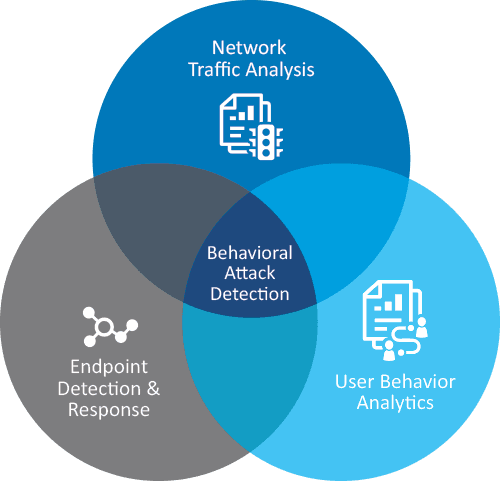

À défaut de pouvoir garantir la fiabilité des objets et solutions connectées, les experts penchent unanimement vers l’automatisation de la surveillance des activités de ces assets, de leur contexte d’utilisation et du trafic qu’ils génèrent sur les réseaux et serveurs. Des analyses que seule la puissance de l’intelligence artificielle avec ses algorithmes nourris aux grands ensembles de données peut réussir. Détecter rapidement les attaques, éviter leur propagation via le machine learning et le deep learning sont des approches technologiques encore émergentes pour la cybersécurité, mais « les piliers de la cyberdéfense de demain » affirme le CTO de McAfee.

Les solutions d’analyse du comportement des entités et utilisateurs (UEBA – User and Entity Behavior Analytics) sont une des tendances en investissement IT. Elles entrent dans le périmètre des offres corporate SIEM (Security Information and Event Management).

Basées sur l’apprentissage automatisé et permanent, sur des historiques de références comportementales et des analyses en temps réel, par exemple de trafic réseau, ces solutions autonomes réagissent automatiquement en cas d’événement suspect. Demander à un utilisateur de se ré-authentifier, bloquer une attaque, évaluer le niveau de risque pour informer efficacement les responsables cybersécurité de l’entreprise et leur permettre d’adapter leur réponse font partie de leurs fonctionnalités.

Les bénéfices de ce type de solution ont d’ailleurs été largement évoqués lors du Forum International de la Cybersécurité, organisé autour du thème de la sécurité de l’hyperconnexion.

Sources : TechTarget, ZDNet, Digital Security/Econocom, ENISA, Silicon

La sécurité de l’Internet des Objets, par Digital Security (groupe Econocom)

Présentation de l’écosystème IoT, état de l’art de la sécurité, scénarios prospectifs d’attaques, recommandations, labellisation… Cette publication a pour vocation d’apporter un éclairage précis sur la sécurité globale des objets connectés grâce aux témoignages d’experts. A télécharger ici.